El impacto oculto de las tecnologías de la información y la comunicación sobre el medioambiente | KubernÉtica

Filosofía-Ficción: Inteligencia artificial, tecnología oculta y el fin de la humanidad AMY IRELAND - HOLOBIONTE EDICIONES

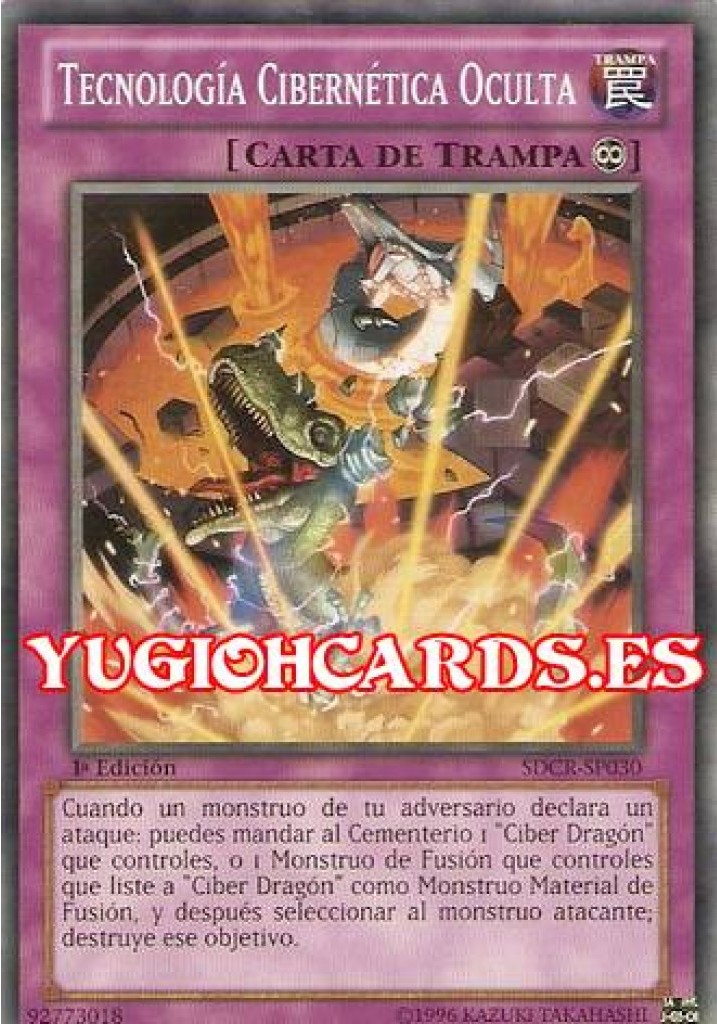

Tecnología Cibernética Oculta | Detalles de Carta | Yu-Gi-Oh! JUEGO DE CARTAS COLECCIONABLES - BASE DE DATOS DE CARTAS

Minería oculta, malware de robo de datos, concepto de protección de datos de seguridad cibernética con personas diminutas. conjunto de ilustraciones vectoriales de delitos cibernéticos. bot minero, desarrollo de guiones, ataque de

Metáfora minera criptomoneda bitcoin, tecnología Blockchain. Procedimientos de intercambio ciberbancario vector, gráfico vectorial © TopVector imagen #557708788

Protección Datos Concepto Privacidad Rgpd Red Seguridad Cibernética Hombre Negocios: fotografía de stock © sinenkiy #603749876 | Depositphotos

:format(jpg)/f.elconfidencial.com%2Foriginal%2Fdb1%2Fa79%2Fe5c%2Fdb1a79e5c4c58c07a255a6cb8b467063.jpg)